Выбор темы курсовой работы — ключевой этап в учебе для студентов Компьютерной безопасности. От правильной темы зависит и интерес к работе, и качество результата, и даже дальнейшие карьерные возможности. Эта статья поможет понять, как ориентироваться среди сотен тем, на что обратить внимание и предложит готовый список из 100 конкретных вариантов тем, которые реально выполнить на курсовую. Не придется гадать — здесь всё просто, практично и по делу.

Подготовим к защите под ключ!

- Компьютерная безопасность: как выбрать тему курсовой работы

- Актуальность тематики

- Научная новизна

- Профессиональные перспективы

- Личный интерес

- [ТОП-100] Компьютерная безопасность: пример тем курсовых работ

- 1. Анализ и защита сетевой инфраструктуры

- 2. Криптография и шифрование

- 3. Безопасность приложений и программного обеспечения

- 4. Защита персональных данных и конфиденциальность

- 5. Анализ и реагирование на киберинциденты

- 6. Безопасность в облачных технологиях и виртуализации

- 7. Социальная инженерия и психологические аспекты кибербезопасности

Курсовая работа по компьютерной безопасности - примеры

Компьютерная безопасность: как выбрать тему курсовой работы

Актуальность тематики

Выбирайте тему, которая связана с современными вызовами в отрасли — это важно для мотивации и актуальности исследования. Например, если в новостях снова говорят про утечки данных из-за фишинга, имеет смысл рассмотреть защиту от фишинговых атак.

- Смотрите последние отчёты по киберугрозам — они подскажут, что реально важно сейчас.

- Проверяйте, есть ли свежие инструменты или методы, которые можно изучить или протестировать.

- Не берите очень устаревшие темы — они неинтересны ни вам, ни преподавателям.

Научная новизна

Новизна не означает изобретать велосипед, но не стоит брать слишком простые или избитые темы. Оцените, чем ваша работа может дополнить уже существующие знания.

- Выбирайте темы с возможностью экспериментов или сравнений (например, эффективность разных средств антивируса).

- Ищите пробелы в исследованиях — если нашли противоречивые выводы, это отличный повод.

- Можно сфокусироваться на применении существующих решений к новым задачам: например, безопасность облаков в специфичной отрасли.

Профессиональные перспективы

Выбирайте темы, которые помогут вам прокачать нужные навыки. Это важно для дальнейшего трудоустройства и профроста.

- Если хотите работать в пентестинге — выберите тему с ручным анализом уязвимостей.

- Для работы в информационной безопасности на предприятии — рассмотрите вопросы разработки политик безопасности или мониторинга инцидентов.

- Изучайте востребованные технологии: блокчейн, машинное обучение для обнаружения аномалий, криптографию.

Личный интерес

Темы, которые нравятся лично, обычно легче изучать. Если вы увлекаетесь играми, подумайте о защите игровых серверов от читинга и взлома. Любите программировать? Исследуйте безопасность приложений.

- Определите, какой аспект компьютерной безопасности вам ближе: технический, управленческий, исследовательский.

- Пример: любите Linux? Тогда тема по защите Linux-серверов будет удобной и увлекательной.

- Не забывайте о балансе — слишком новая и сложная тема может отбить желание.

[ТОП-100] Компьютерная безопасность: пример тем курсовых работ

1. Анализ и защита сетевой инфраструктуры

- Оценка эффективности межсетевых экранов в корпоративных сетях

- Применение IDS/IPS для обнаружения сетевых атак

- Методы защиты от DDoS-атак на малые предприятия

- Использование VPN для защищенного доступа к корпоративным ресурсам

- Анализ протокола SSL/TLS и его уязвимости

- Разработка политики безопасности Wi-Fi сети организации

- Мониторинг и анализ трафика с помощью Wireshark

- Безопасность IoT-устройств в локальной сети

- Роль сегментации сети в повышении безопасности

- Использование сетевых протоколов для обхода систем фильтрации

- Управление доступом на основе ролей в сетевых системах

- Обнаружение и предотвращение ARP-спуфинга

2. Криптография и шифрование

- Анализ алгоритмов симметричного шифрования и их применения

- Использование асимметричных ключей для цифровой подписи

- Современные методы хэширования и их роль в безопасности

- Реализация и оценка протоколов обмена ключами

- Криптостойкость алгоритма AES при различных параметрах

- Применение криптографии в защите электронной почты

- Безопасность и уязвимости протоколов SSL/TLS

- Использование криптографии в банкоматах и платежных системах

- Проблемы криптоанализа в современных системах шифрования

- Квантовая криптография: теоретические основы и перспективы

- Роль криптографии в обеспечении конфиденциальности данных

- Методы шифрования для защищенных облачных хранилищ

3. Безопасность приложений и программного обеспечения

- Анализ типичных уязвимостей веб-приложений (XSS, SQL-инъекции)

- Практические методы защиты от атак с использованием CSRF

- Исследование механизмов аутентификации в мобильных приложениях

- Обзор современных средств статического и динамического анализа кода

- Безопасное управление сессиями в веб-приложениях

- Роль обновлений и патчей в поддержании безопасности ПО

- Защита API от несанкционированного доступа

- Методы обнаружения и предотвращения вредоносного кода

- Использование контейнеризации для повышения безопасности приложений

- Управление правами доступа на уровне приложения

- Защита и шифрование данных в мобильных приложениях

- Проектирование безопасной архитектуры программного обеспечения

4. Защита персональных данных и конфиденциальность

- Методы защиты персональных данных в социальных сетях

- Правовые аспекты и техническая реализация GDPR в организациях

- Шифрование данных для обеспечения конфиденциальности пользователей

- Технологии анонимизации и их эффективность

- Защита мобильных устройств от утечки личных данных

- Обзор инструментов контроля доступа к личной информации

- Мониторинг утечек данных и методы реагирования

- Анализ угроз при использовании облачных сервисов для хранения личных данных

- Инструменты предотвращения фишинга для защиты пользователей

- Роль паролей и альтернативных методов аутентификации в защите конфиденциальности

- Проблемы безопасности в мессенджерах и средства их решения

- Цифровая идентификация и ее безопасность

5. Анализ и реагирование на киберинциденты

- Методы анализа вредоносного ПО на сканере песочнице

- Процессы инцидент-менеджмента и построение плана реагирования

- Использование SIEM-систем для обнаружения и анализа атак

- Исследование методов Forensics при расследовании киберинцидентов

- Автоматизация обработки киберинцидентов с помощью скриптов

- Восстановление данных после атак программ-вымогателей

- Обучение персонала действиям при кибератаках

- Практические кейсы реагирования на фишинговые кампании

- Мониторинг безопасности с использованием открытых источников (OSINT)

- Применение машинного обучения для обнаружения аномалий в логах

- Роль резервного копирования и планов восстановления после сбоев

- Оценка рисков и уязвимостей на примере конкретного предприятия

6. Безопасность в облачных технологиях и виртуализации

- Анализ рисков безопасности при переходе в облако

- Методы защиты данных в публичных облаках AWS, Azure

- Управление доступом и идентификацией в облачных средах

- Виртуализация и её влияние на безопасность инфраструктуры

- Обеспечение конфиденциальности и целостности данных в облаках

- Мониторинг безопасности с использованием облачных инструментов

- Инцидент-реагирование в многоарендных облачных системах

- Контейнеры Docker и Kubernetes: особенности безопасности

- Использование шифрования при передаче и хранении данных в облаке

- Обзор standard compliance для облачных провайдеров

- Социальная инженерия и уязвимости в облачных сервисах

- Практические рекомендации по организации безопасного облачного доступа

7. Социальная инженерия и психологические аспекты кибербезопасности

- Методы социальной инженерии и типичные приемы атак

- Обучение сотрудников как элемент повышения информационной безопасности

- Анализ успешных фишинговых кампаний и меры противодействия

- Роль человеческого фактора в кибербезопасности

- Психологические методы защиты информации в организациях

- Разработка рекомендаций для предотвращения социальных атак

- Использование симуляций и тренингов по распознаванию угроз

- Этичный хакинг и социальная инженерия: грани и возможности

- Оценка эффективности кампаний повышения осведомленности пользователей

- Инструменты анализа поведения пользователей для выявления угроз

- Практические способы защиты от манипуляций в цифровой среде

- Анализ кейсов социальной инженерии в государственных структурах

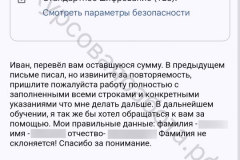

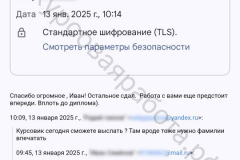

Требуется контрольная работа в виде курсовой работы, учусь на таможенное дело!

Дмитрий, здравствуйте! Пришлите всю необходимую информацию на почту kursovayarabotarf@mail.ru и напишите что необходимо выполнить. Я осмотрю описания к заданиям и подскажу по срокам и стоимости выполнения!

Здравствуйте, сделать Курсовую на тему «Социально-правовые основы деятельности центров социального обслуживания населения на основе действующего законодательства Российской Федерации». Содержание я пришлю.

Ксения, здравствуйте! Пришлите всю необходимую информацию на почту kursovayarabotarf@mail.ru и напишите что необходимо выполнить. Я осмотрю описания к заданиям и подскажу по срокам и стоимости выполнения!

Нужно помочь выполнить по программе профессиональной переподготовке ПГС итоговые тесты с 3 (основания и фундаменты) по 10 (обслед. зданий и сооружений) 8 итоговых тестов с ответами. Аттестационная работа (курсовая) по конкретному объекту (есть возможность предоставить материал по конкретной теме).

Евгений, здравствуйте! Пришлите всю необходимую информацию на почту kursovayarabotarf@mail.ru и напишите что необходимо выполнить. Я осмотрю описания к заданиям и подскажу по срокам и стоимости выполнения!

Мне нужна курсовая с практикой на тему Работа с сопротивлением воздействию в личностно-ориентированном психологическом консультировании.

Елена, здравствуйте! Пришлите всю необходимую информацию на почту kursovayarabotarf@mail.ru и напишите что необходимо выполнить. Я осмотрю описания к заданиям и подскажу по срокам и стоимости выполнения!

Стоимость сессии 3 курс ГиМУ (дистант) -4 предмета одна курсовая (тематику позже приложат, пока не открыта)?

Андрей, здравствуйте! Пришлите всю необходимую информацию на почту kursovayarabotarf@mail.ru и напишите что необходимо выполнить. Я осмотрю описания к заданиям и подскажу по срокам и стоимости выполнения!

Подобрать материал для курсовой работы тема: бухгалтерский учёт и документальное оформление операций с наличными денежными средствами

Александра, здравствуйте! Пришлите всю необходимую информацию на почту kursovayarabotarf@mail.ru и напишите что необходимо выполнить. Я осмотрю описания к заданиям и подскажу по срокам и стоимости выполнения!

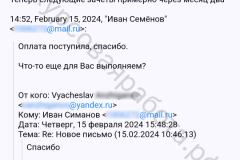

Архитектура гражданских и промышленных зданий — 2 Курсовые; Основы водоснабжения и водоотведения- 1 Курсовая; Основы теплогазоснабжения и вентиляция- 1 Курсовая; Основания и фундаменты зданий, сооружений- 1 Курсовая; Архитектура гражданских и промышленных зданий- 1 курсовая

Даниил, здравствуйте! Пришлите всю необходимую информацию на почту kursovayarabotarf@mail.ru и напишите что необходимо выполнить. Я осмотрю описания к заданиям и подскажу по срокам и стоимости выполнения!

Нужна Курсовая работа на тему: Развитие рефлексивной регуляции процессов познания и учения. В практической часте нужно по итогу разработать продукт.

Яна, здравствуйте! Пришлите всю необходимую информацию на почту kursovayarabotarf@mail.ru и напишите что необходимо выполнить. Я осмотрю описания к заданиям и подскажу по срокам и стоимости выполнения!

Курсовая работа МДК 01.01 «Художественное проектирование рекламного продукта» Тема:«Разработка дизайн-проекта айдентики для личного бренда»

Алексей, здравствуйте! Пришлите всю необходимую информацию на почту kursovayarabotarf@mail.ru и напишите что необходимо выполнить. Я осмотрю описания к заданиям и подскажу по срокам и стоимости выполнения!

Добрый вечер! Можно к Вам обратиться вновь!? Нужна курсовая.

Артём, здравствуйте! Пришлите всю необходимую информацию на почту kursovayarabotarf@mail.ru и напишите что необходимо выполнить. Я осмотрю описания к заданиям и подскажу по срокам и стоимости выполнения!