Выбор темы для курсовой работы — важный шаг, который во многом определяет и результат, и удовольствие от работы. Особенно для студентов направления «Информационно-аналитические системы безопасности», где много узких технических и аналитических аспектов. В этой статье нет воды и сложных терминов — только практичные советы, как выбрать тему быстро и без стресса, а также готовый список тем по ключевым направлениям, чтобы сразу найти подходящую.

Подготовим к защите под ключ!

- Информационно-аналитические системы безопасности: как выбрать тему курсовой работы

- Актуальность тематики

- Научная новизна

- Профессиональные перспективы

- Личный интерес

- [ТОП-100] Информационно-аналитические системы безопасности: пример тем курсовых работ

- 1. Анализ и обнаружение угроз

- 2. Защита информации и криптография

- 3. Мониторинг и управление безопасностью

- 4. Защита персональных данных и соответствие нормативам

- 5. Кибербезопасность в промышленности и IoT

- 6. Аналитика данных и визуализация в безопасности

- 7. Технические аспекты защиты и тестирование

Курсовая работа по информационно-аналитическим системам безопасности - примеры

Информационно-аналитические системы безопасности: как выбрать тему курсовой работы

Актуальность тематики

Ставьте на решение реальной проблемы. Вопрос: какие вызовы сейчас остро стоят в сфере информационной безопасности? Например, рост киберугроз, защита данных в облаках, анализ логов безопасности или мониторинг инцидентов. Выбирайте тему, которая связана с актуальными технологиями или новыми видами атак — так работа не будет пропадать зря.

Пример: «Разработка системы мониторинга подозрительной активности в корпоративных сетях» — актуально, понятно и применимо.

Научная новизна

Новизна не обязательно должна быть кардинальной. Можно расширить уже известные методы, применить их к новой среде или сочетать несколько подходов. Например, использовать машинное обучение для анализа инцидентов безопасности в IoT-средах там, где мало исследований.

Пример: «Применение алгоритмов машинного обучения для обнаружения аномалий в сетевых данных на примере умных домов».

Профессиональные перспективы

Думайте, какие навыки пригодятся в будущем. Хотите работать аналитиком, специалистом по кибербезопасности или системным администратором? Выбирайте темы, где сможете освоить инструменты и методы, востребованные на рынке: SIEM-системы, анализ логов, криптографию, автоматизацию защитных механизмов.

Пример: «Создание автоматизированного отчёта по инцидентам безопасности на базе SIEM-системы Splunk».

Личный интерес

Вам предстоит провести много времени с выбранной темой, интересно ли вам разбираться в деталях? Хотите изучить как работают хакерские инструменты или понять, как строится система контроля доступа? Успех зависит от мотивации — если тема скучна, будет сложно.

Пример: «Анализ уязвимостей мобильных приложений с использованием открытых инструментов» — если вам ближе мобильные технологии и поиск слабых мест.

[ТОП-100] Информационно-аналитические системы безопасности: пример тем курсовых работ

Темы сгруппированы по направлениям, чтобы проще было ориентироваться и подобрать оптимальный вариант.

1. Анализ и обнаружение угроз

- Разработка алгоритма обнаружения сетевых атак методом анализа трафика

- Использование машинного обучения для классификации вредоносного ПО

- Система мониторинга подозрительных действий на сервере с помощью логов

- Построение модели поведения пользователя для выявления инсайдерских атак

- Методы анализа аномалий в данных систем видеонаблюдения

- Обнаружение фишинговых сайтов на основе анализа URL-адресов

- Анализ эффективности применения IDS и IPS при различных типах атак

- Применение автоматизированных средств для разведки угроз в Darknet

- Использование кластеризации для выявления новых видов уязвимостей

- Прогнозирование развития кибератак на основе статистических моделей

- Разработка системы оповещений об аномалиях на основе логов приложений

- Исследование особенностей атаки «человек посередине» в локальных сетях

2. Защита информации и криптография

- Сравнительный анализ современных алгоритмов симметричного шифрования

- Реализация протокола обмена ключами на базе криптографических примитивов

- Применение цифровых подписей для обеспечения целостности документов

- Разработка модели управления правами доступа в корпоративной сети

- Анализ уязвимостей в протоколах передачи данных по Wi-Fi

- Исследование устойчивости хэш-функций к коллизиям на примере SHA-3

- Эффективность применения биометрической аутентификации на рабочих местах

- Методы защиты облачных данных с использованием шифрования на стороне клиента

- Разработка системы контроля доступа с многофакторной аутентификацией

- Исследование применения квантовых алгоритмов в криптографии

- Обзор современных средств защиты от атак типа Side-Channel

- Разработка и внедрение системы управления криптографическими ключами

3. Мониторинг и управление безопасностью

- Создание дашборда для визуализации инцидентов безопасности в реальном времени

- Автоматизация обработки инцидентов безопасности на базе SIEM-системы

- Разработка политики безопасности для малого и среднего бизнеса на основе анализа рисков

- Интеграция инструментов мониторинга в корпоративную сеть с ограниченными ресурсами

- Анализ логов безопасности с использованием Python и библиотек для обработки данных

- Описание процесса расследования инцидентов в корпоративной информационной системе

- Использование искусственного интеллекта для приоритизации реагирования на события

- Оценка эффективности внедрения системы контроля прав пользователей в организации

- Разработка методики аудита безопасности веб-приложений

- Создание базы знаний для анализа повторяющихся инцидентов безопасности

- Моделирование сценариев атак для тестирования систем защиты

- Построение системы классификации инцидентов безопасности по приоритету

4. Защита персональных данных и соответствие нормативам

- Обзор требований GDPR и их внедрение в корпоративные информационные системы

- Разработка алгоритма автоматической маскировки персональных данных

- Методы оценки рисков при обработке личной информации

- Инструменты контроля доступа к персональным данным на предприятии

- Разработка системы отслеживания утечек информации из корпоративного хранилища

- Особенности защиты персональных данных в мобильных приложениях

- Анализ соблюдения законодательства по защите данных на примере реальных кейсов

- Проектирование безопасной архитектуры для хранения персональных данных

- Основы шифрования для защиты конфиденциальных данных в облаке

- Методы обучения сотрудников компании принципам безопасности персональных данных

- Оценка уязвимостей при использовании социальных сетей для бизнеса

- Автоматизация обработки запросов субъектов персональных данных

5. Кибербезопасность в промышленности и IoT

- Особенности защиты систем автоматизации и управления технологическими процессами

- Анализ угроз безопасности в IoT-устройствах домашнего пользования

- Разработка модели аутентификации для сетей IoT с низким энергопотреблением

- Исследование сертификационных стандартов безопасности для промышленных систем

- Мониторинг и анализ инцидентов в SCADA-системах

- Применение машинного обучения для обнаружения аномалий в IoT-сетях

- Разработка рекомендаций по безопасному обновлению ПО в IoT-устройствах

- Особенности защиты данных в сетях промышленных предприятий

- Анализ уязвимостей беспроводных протоколов в промышленности

- Методы защиты от DDoS-атак на IoT-устройства

- Проектирование архитектуры безопасности для умных производств

- Исследование межсетевого взаимодействия в системах промышленной безопасности

6. Аналитика данных и визуализация в безопасности

- Разработка системы визуализации угроз на базе BI-инструментов

- Применение анализа больших данных для прогнозирования киберинцидентов

- Автоматизация формирования отчётов по безопасности с использованием Python

- Использование графовых баз данных для моделирования киберугроз

- Методы анализа корреляций инцидентов на больших логах

- Визуализация сетевых атак для обучения сотрудников безопасности

- Разработка интерактивной карты уязвимостей предприятия

- Использование анализа временных рядов для отслеживания трендов угроз

- Методы кластерного анализа для группировки инцидентов безопасности

- Автоматическое выявление закономерностей в журналах событий

- Интеграция систем визуализации с SIEM для анализа данных

- Обзор открытых инструментов для построения дашбордов по безопасности

7. Технические аспекты защиты и тестирование

- Анализ методов пентестинга корпоративных сетей

- Разработка скрипта для автоматизации тестирования уязвимостей веб-приложений

- Обзор современных средств борьбы с SQL-инъекциями

- Исследование методов обхода систем защиты на примере WAF

- Автоматизация поиска уязвимостей в коде программных продуктов

- Тестирование безопасности мобильных приложений с использованием эмуляторов

- Методы статического и динамического анализа программного кода

- Исследование способов эксплуатации уязвимостей в протоколах связи

- Разработка рекомендаций по повышению безопасности IoT-устройств

- Анализ различных видов атак на сетевые протоколы и методы защиты

- Практика применения фреймворков для тестирования безопасности

- Изучение принципов построения honeypot-систем для ловли атак

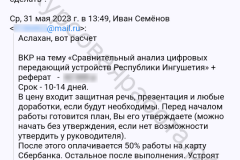

Требуется контрольная работа в виде курсовой работы, учусь на таможенное дело!

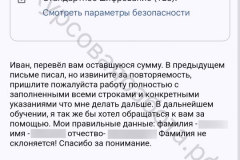

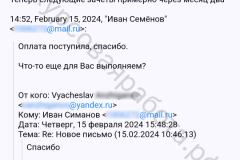

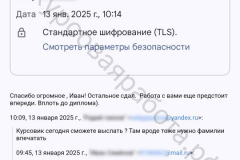

Дмитрий, здравствуйте! Пришлите всю необходимую информацию на почту kursovayarabotarf@mail.ru и напишите что необходимо выполнить. Я осмотрю описания к заданиям и подскажу по срокам и стоимости выполнения!

Здравствуйте, сделать Курсовую на тему «Социально-правовые основы деятельности центров социального обслуживания населения на основе действующего законодательства Российской Федерации». Содержание я пришлю.

Ксения, здравствуйте! Пришлите всю необходимую информацию на почту kursovayarabotarf@mail.ru и напишите что необходимо выполнить. Я осмотрю описания к заданиям и подскажу по срокам и стоимости выполнения!

Нужно помочь выполнить по программе профессиональной переподготовке ПГС итоговые тесты с 3 (основания и фундаменты) по 10 (обслед. зданий и сооружений) 8 итоговых тестов с ответами. Аттестационная работа (курсовая) по конкретному объекту (есть возможность предоставить материал по конкретной теме).

Евгений, здравствуйте! Пришлите всю необходимую информацию на почту kursovayarabotarf@mail.ru и напишите что необходимо выполнить. Я осмотрю описания к заданиям и подскажу по срокам и стоимости выполнения!

Мне нужна курсовая с практикой на тему Работа с сопротивлением воздействию в личностно-ориентированном психологическом консультировании.

Елена, здравствуйте! Пришлите всю необходимую информацию на почту kursovayarabotarf@mail.ru и напишите что необходимо выполнить. Я осмотрю описания к заданиям и подскажу по срокам и стоимости выполнения!

Стоимость сессии 3 курс ГиМУ (дистант) -4 предмета одна курсовая (тематику позже приложат, пока не открыта)?

Андрей, здравствуйте! Пришлите всю необходимую информацию на почту kursovayarabotarf@mail.ru и напишите что необходимо выполнить. Я осмотрю описания к заданиям и подскажу по срокам и стоимости выполнения!

Подобрать материал для курсовой работы тема: бухгалтерский учёт и документальное оформление операций с наличными денежными средствами

Александра, здравствуйте! Пришлите всю необходимую информацию на почту kursovayarabotarf@mail.ru и напишите что необходимо выполнить. Я осмотрю описания к заданиям и подскажу по срокам и стоимости выполнения!

Архитектура гражданских и промышленных зданий — 2 Курсовые; Основы водоснабжения и водоотведения- 1 Курсовая; Основы теплогазоснабжения и вентиляция- 1 Курсовая; Основания и фундаменты зданий, сооружений- 1 Курсовая; Архитектура гражданских и промышленных зданий- 1 курсовая

Даниил, здравствуйте! Пришлите всю необходимую информацию на почту kursovayarabotarf@mail.ru и напишите что необходимо выполнить. Я осмотрю описания к заданиям и подскажу по срокам и стоимости выполнения!

Нужна Курсовая работа на тему: Развитие рефлексивной регуляции процессов познания и учения. В практической часте нужно по итогу разработать продукт.

Яна, здравствуйте! Пришлите всю необходимую информацию на почту kursovayarabotarf@mail.ru и напишите что необходимо выполнить. Я осмотрю описания к заданиям и подскажу по срокам и стоимости выполнения!

Курсовая работа МДК 01.01 «Художественное проектирование рекламного продукта» Тема:«Разработка дизайн-проекта айдентики для личного бренда»

Алексей, здравствуйте! Пришлите всю необходимую информацию на почту kursovayarabotarf@mail.ru и напишите что необходимо выполнить. Я осмотрю описания к заданиям и подскажу по срокам и стоимости выполнения!

Добрый вечер! Можно к Вам обратиться вновь!? Нужна курсовая.

Артём, здравствуйте! Пришлите всю необходимую информацию на почту kursovayarabotarf@mail.ru и напишите что необходимо выполнить. Я осмотрю описания к заданиям и подскажу по срокам и стоимости выполнения!